Cloudflare cung cấp nhiều tầng bảo vệ chống DDoS và các mối đe dọa bảo mật cho website. Trong bài viết này, mình sẽ hướng dẫn bạn cách sử dụng các tính năng bảo mật quan trọng trên Cloudflare, từ Security Level cơ bản đến Under Attack Mode, Bot Fight Mode và các biện pháp chặn DDoS hiệu quả.

DDoS là gì?

DDoS (Distributed Denial of Service) là hình thức tấn công từ chối dịch vụ phân tán. Hacker sử dụng hàng ngàn đến hàng triệu máy tính để gửi request đồng loạt đến server, làm cạn kiệt tài nguyên và khiến website không thể truy cập được.

Một số kiểu tấn công DDoS phổ biến:

- HTTP Flood: Gửi lượng lớn request GET/POST đến server, buộc server xử lý quá tải.

- SYN Flood: Khai thác yếu điểm giao thức TCP, gửi thông điệp giả liên tục khiến kết nối không thể đóng.

- UDP Flood: Gửi lượng lớn UDP đến các cổng ngẫu nhiên, làm server quá tải.

- Slowloris: Gửi HTTP request không hoàn chỉnh và duy trì kết nối lâu để chiếm hết connection slots.

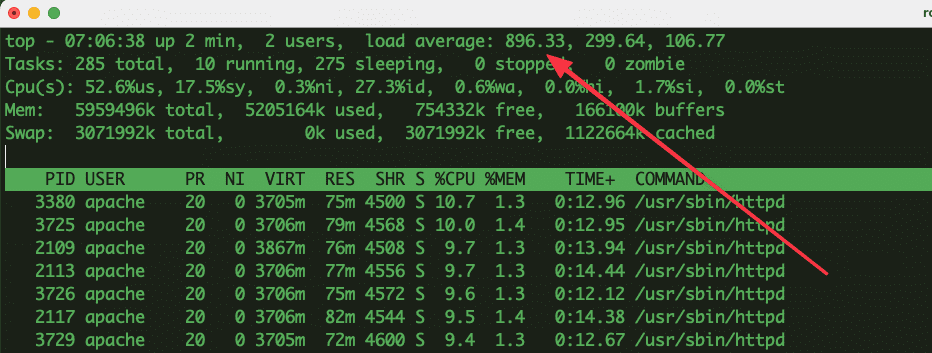

Dấu hiệu nhận biết bị tấn công DDoS

- Server lag, CPU/Load Average tăng cao bất thường.

- Website truy cập chậm hoặc không thể truy cập.

- Kết nối Internet chậm hơn bình thường.

Security Level trên Cloudflare

Security Level là cấu hình bảo mật cơ bản nhất trên Cloudflare. Tính năng này sử dụng IP reputation database để đánh giá mức độ đáng tin cậy của mỗi visitor và quyết định có cho phép truy cập hay yêu cầu xác minh.

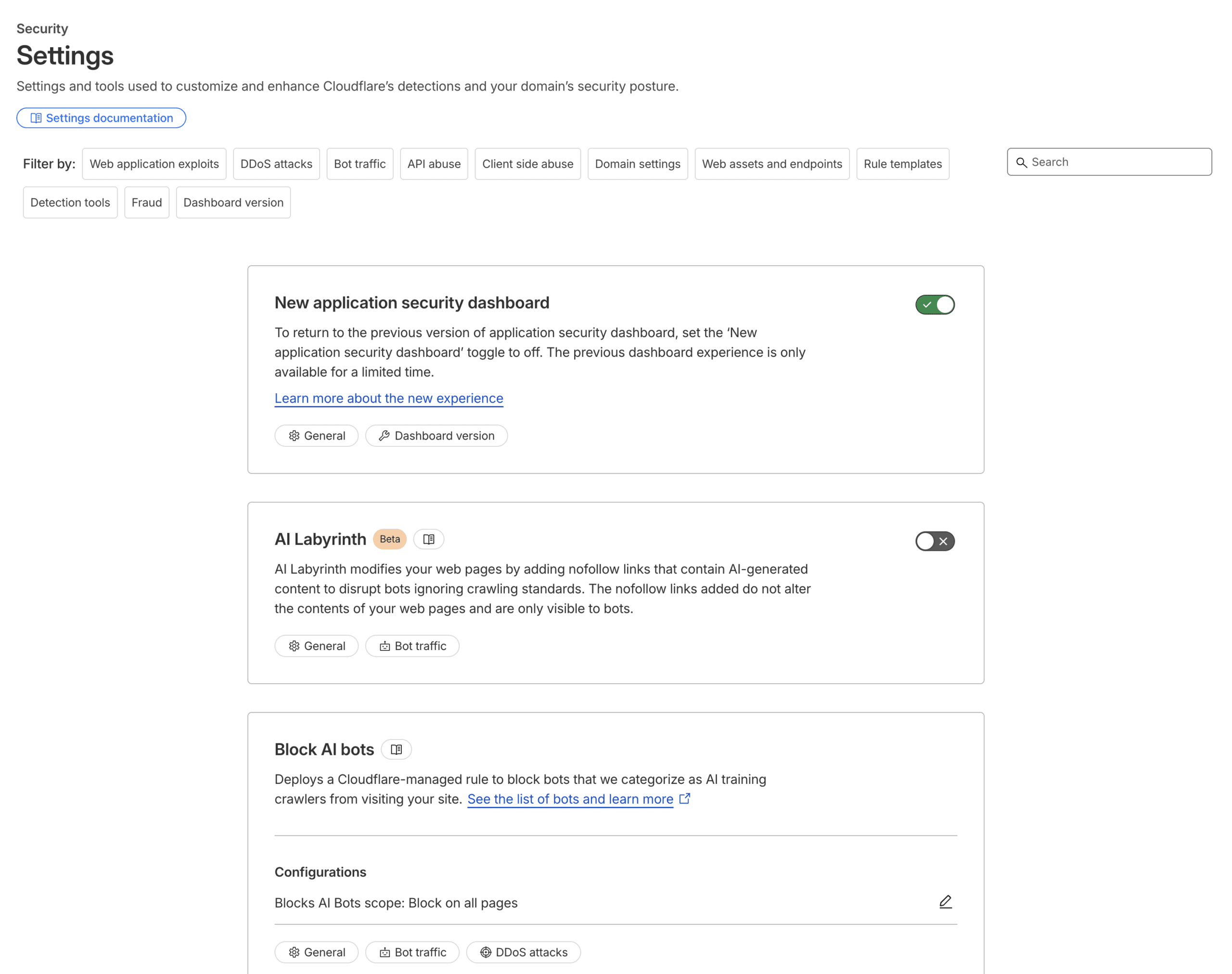

Để cấu hình, vào Security → Settings trong Cloudflare Dashboard.

Các mức Security Level bao gồm:

- Off: Tắt hoàn toàn (không khuyến nghị).

- Essentially Off: Chỉ challenge những IP có reputation xấu nhất.

- Low: Challenge IP có mức đe dọa trung bình trở lên.

- Medium: Mức mặc định, cân bằng giữa bảo mật và trải nghiệm người dùng.

- High: Challenge nhiều IP hơn, phù hợp khi website thường xuyên bị tấn công.

- I’m Under Attack: Mức cao nhất, mọi visitor đều phải qua JS Challenge (xem chi tiết bên dưới).

Khuyến nghị: Bình thường nên để ở mức Medium hoặc High. Chỉ bật Under Attack khi thực sự đang bị tấn công DDoS.

Under Attack Mode

Under Attack Mode là mức bảo mật cao nhất của Cloudflare. Khi bật, mọi visitor truy cập website đều phải vượt qua một bước kiểm tra JavaScript Challenge trong khoảng 5 giây trước khi được phép vào site.

JavaScript Challenge là gì?

Khi bật Under Attack Mode, Cloudflare sẽ hiển thị một trang trung gian yêu cầu trình duyệt của visitor thực thi một đoạn JavaScript. Mục đích là:

- Xác minh visitor là trình duyệt thật, không phải bot đơn giản.

- Bot thông thường không thể thực thi JavaScript, nên sẽ bị chặn.

- Người dùng thật chỉ cần đợi vài giây rồi tự động được chuyển vào website.

Khi nào nên bật Under Attack Mode?

- Website đang bị DDoS làm server quá tải.

- Lượng request tăng bất thường từ bot.

- Website load chậm hoặc không truy cập được do lưu lượng độc hại.

Cách bật Under Attack Mode

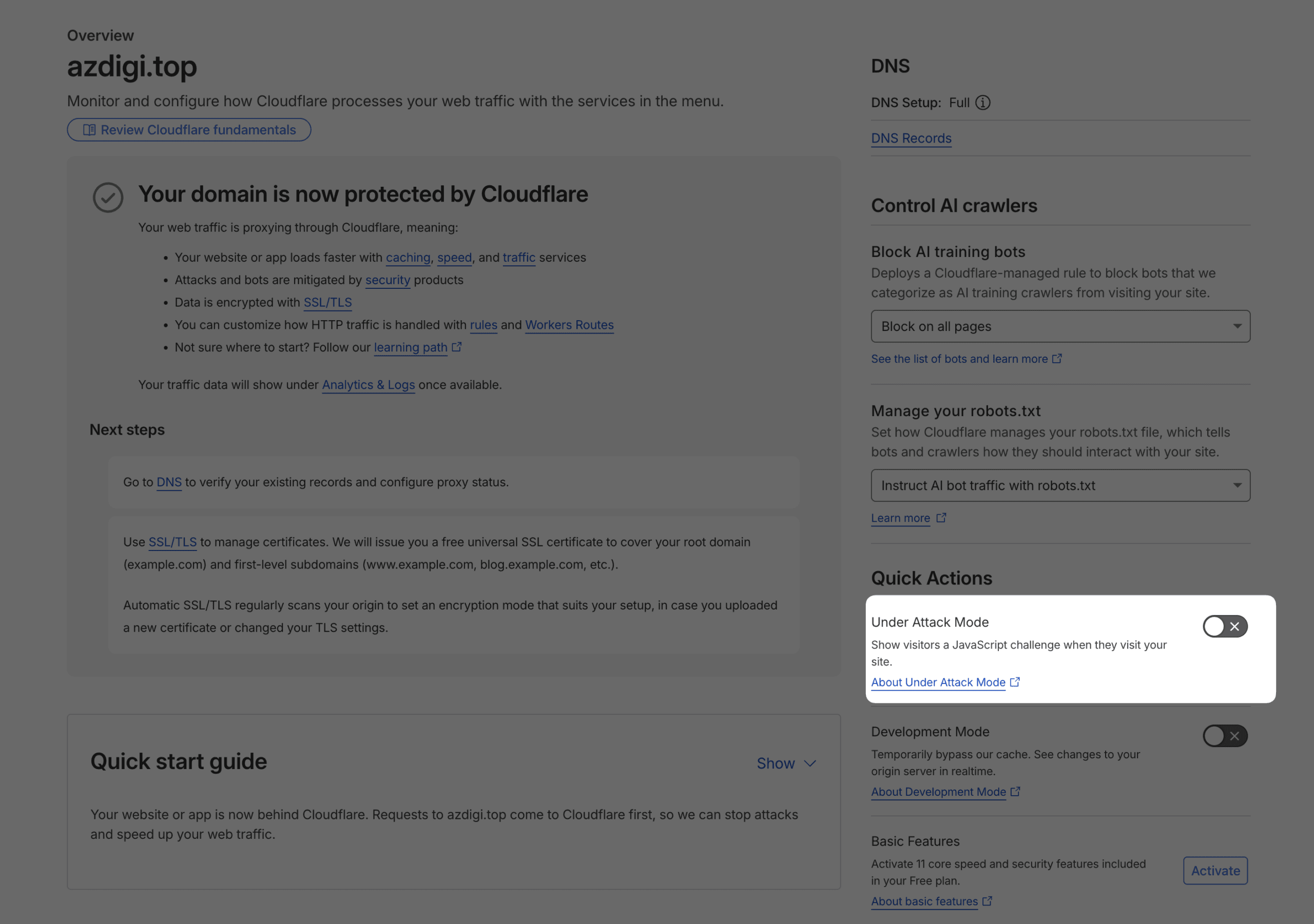

Cách 1: Vào Security → Settings → bật I’m Under Attack Mode.

Cách 2: Bật nhanh qua Quick Actions trong tab Overview.

Sau khi bật, Cloudflare sẽ áp dụng chế độ bảo vệ ngay lập tức cho toàn bộ domain. Mọi visitor sẽ thấy màn hình kiểm tra JavaScript trước khi vào website.

Ảnh hưởng của Under Attack Mode

- Người dùng thật phải đợi thêm 2-5 giây mỗi lần truy cập (hoặc khi cookie hết hạn).

- Có thể ảnh hưởng đến SEO nếu bật quá lâu (Googlebot cũng có thể bị challenge).

- Một số API hoặc webhook có thể bị chặn.

- Nên tắt ngay khi hết đợt tấn công để không ảnh hưởng trải nghiệm người dùng.

⚠️ Lưu ý: Không nên bật Under Attack Mode liên tục. Chỉ dùng khi đang bị tấn công thật sự. Bình thường, Security Level ở mức High là đủ cho hầu hết trường hợp.

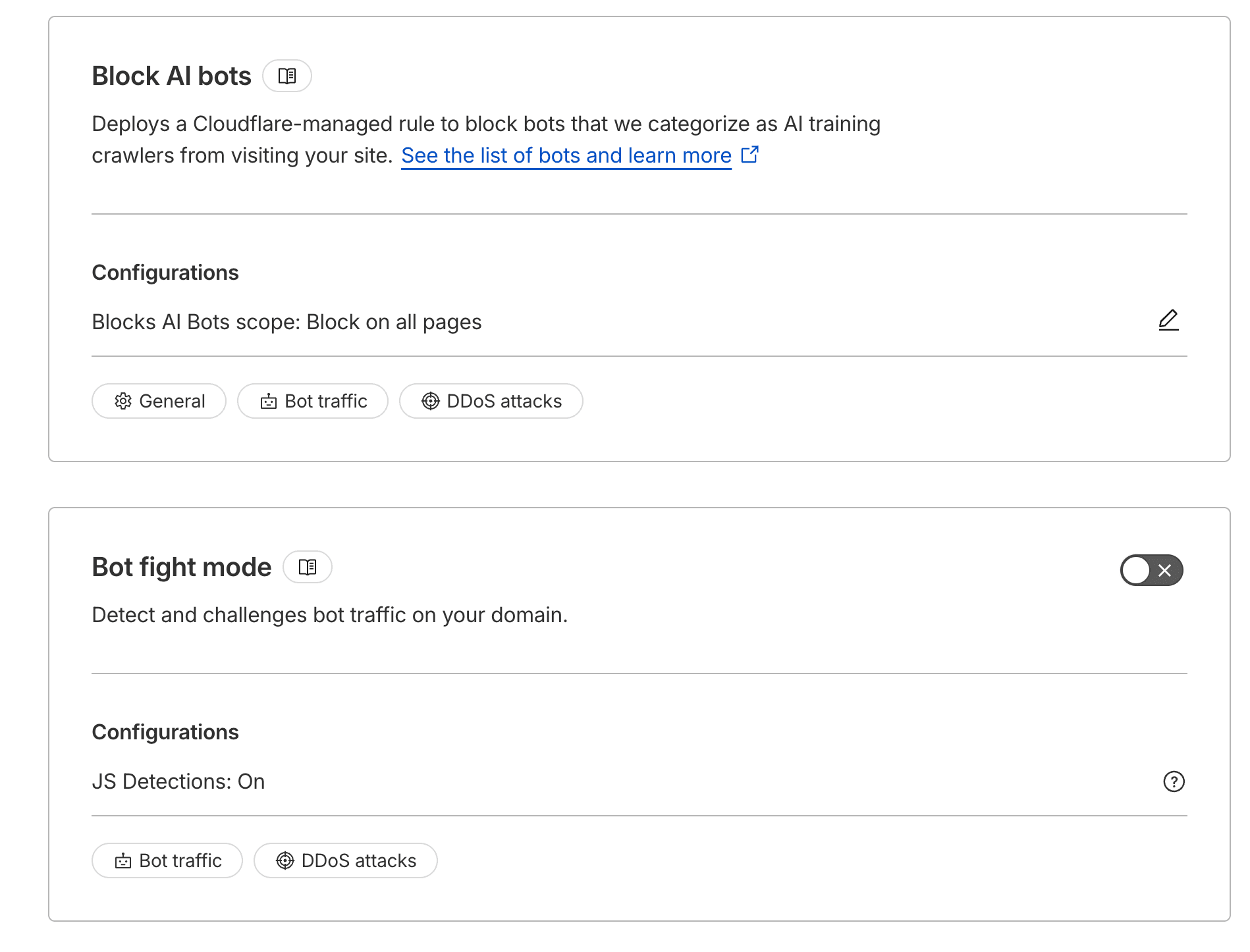

Bot Fight Mode

Cloudflare cung cấp tính năng Bot Fight Mode giúp tự động phát hiện và chặn bot xấu mà không ảnh hưởng đến bot tốt (Googlebot, Bingbot…).

Để cấu hình, vào Security → Bots trong Cloudflare Dashboard.

Bot được Cloudflare phân loại thành 3 nhóm:

- Definitely automated: Bot hoàn toàn tự động, phần lớn là spam hoặc crawl dữ liệu. Nên chặn hẳn (Block).

- Likely automated: Bot có khả năng cao là tự động nhưng mức nguy hiểm thấp hơn. Có thể để Challenge hoặc Block tùy tình huống.

- Verified bots: Bot đã được xác minh, ít gây hại (Google, Microsoft, Amazon…). Xem danh sách đầy đủ tại Cloudflare Radar.

Nếu website thường xuyên bị tấn công, hãy thử đưa Likely automated về hành động Block để hạn chế tối đa.

DDoS Managed Rules

Cloudflare tự động bật DDoS Managed Rules cho tất cả các domain, kể cả gói miễn phí. Đây là hệ thống phát hiện và giảm thiểu DDoS tự động hoạt động 24/7, bao gồm:

- HTTP DDoS Attack Protection: Phát hiện và chặn tấn công HTTP flood tự động.

- Network-layer DDoS Protection: Bảo vệ trước các tấn công tầng mạng (SYN flood, UDP flood…).

- Không cần cấu hình gì, Cloudflare xử lý tự động dựa trên machine learning.

Bạn có thể xem thống kê DDoS attacks đã được chặn trong Security → Events.

Rate Limiting

Rate Limiting cho phép bạn giới hạn số lượng request từ một IP trong khoảng thời gian nhất định. Tính năng này hữu ích để chống brute force login, API abuse, hoặc các dạng tấn công nhỏ lẻ.

Rate Limiting hiện nay nằm trong phần WAF (Web Application Firewall) của Cloudflare. Bạn có thể tạo custom rules để giới hạn request theo URL pattern, method, hoặc IP.

Các cách chặn DDoS thực tế với Cloudflare

Kiểm tra log và xác định hình thức tấn công

Trước khi xử lý, bạn cần kiểm tra log server để xác định kiểu tấn công. Ví dụ bên dưới là log ghi nhận HTTP Flood từ nhiều IP khác nhau, phần lớn từ China:

222.187.74.212 -[25/Apr/2022:21:12:01 +0700] "POST /?150288... HTTP/1.0" 302 581

124.222.45.147 -[25/Apr/2022:21:12:01 +0700] "GET /?264071... HTTP/1.0" 302 581

180.124.152.107 -[25/Apr/2022:21:12:01 +0700] "HEAD /?186438... HTTP/1.0" 302 562

180.124.158.55 -[25/Apr/2022:21:12:01 +0700] "GET /?234465... HTTP/1.0" 302 581Để kiểm tra nguồn gốc IP, bạn có thể dùng Check Host.

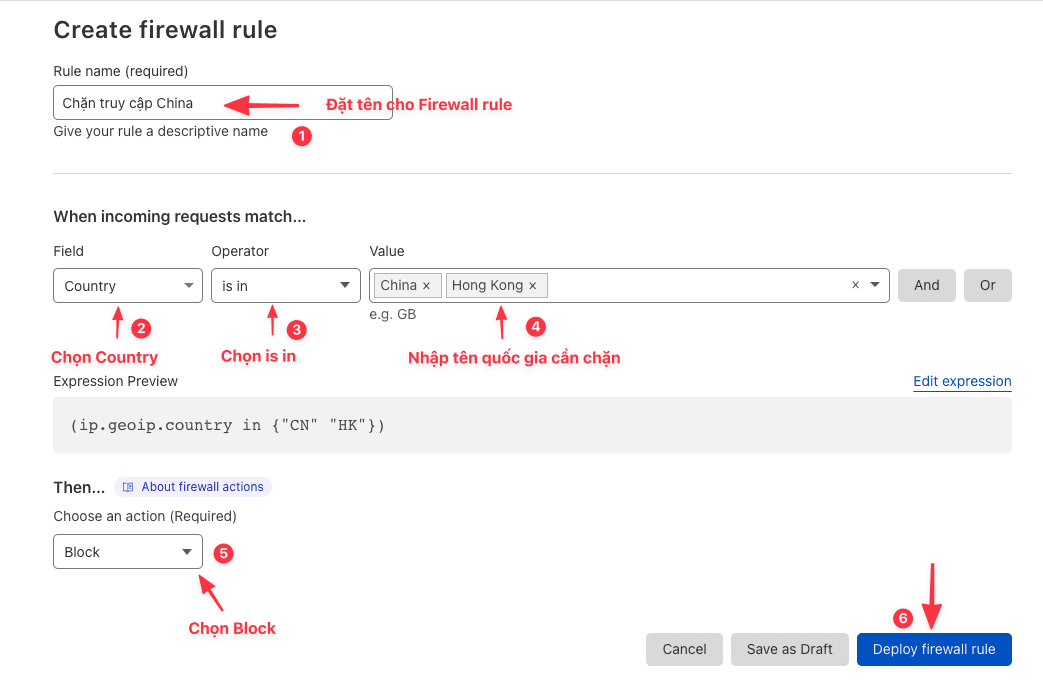

Chặn truy cập theo quốc gia

Khi IP tấn công đến từ một quốc gia cụ thể và khách hàng của bạn không ở đó, bạn có thể chặn luôn quốc gia đó. Vào Security → WAF → Custom Rules → tạo rule chặn theo Country.

Chặn tất cả, chỉ cho phép một số quốc gia

Nếu IP tấn công đến từ nhiều quốc gia, thay vì chặn từng nước, bạn có thể whitelist các quốc gia cần thiết (ví dụ: Việt Nam, US) và chặn phần còn lại.

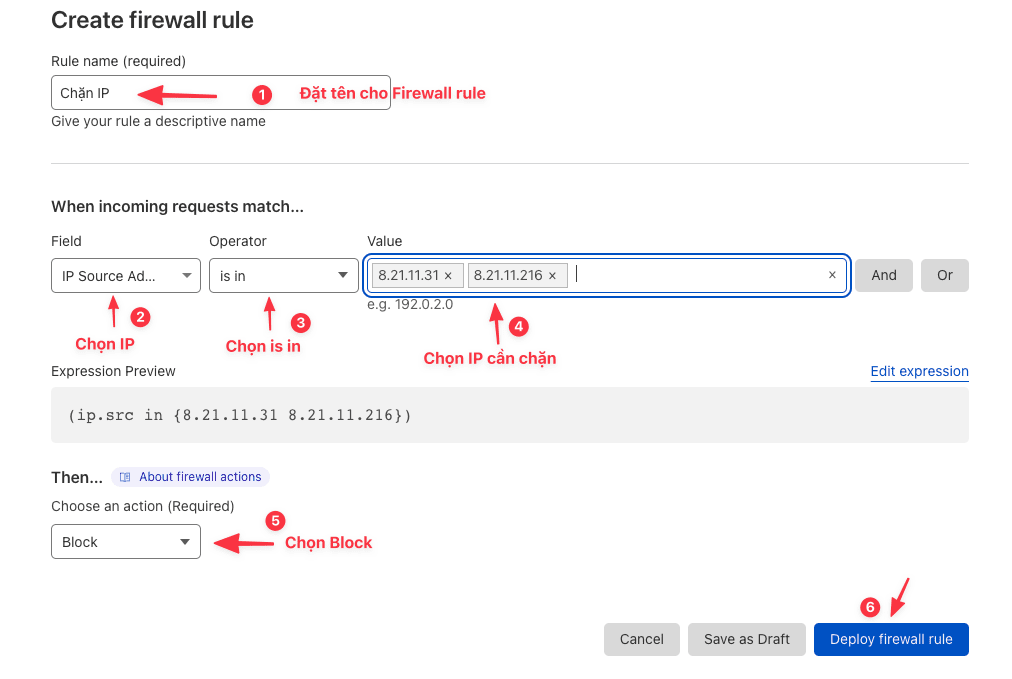

Chặn theo IP cụ thể

Khi số lượng IP tấn công ít và đã xác định rõ, bạn có thể chặn từng IP. Không nên chặn cả quốc gia trong trường hợp này vì sẽ ảnh hưởng traffic.

Bật Managed Challenge (Captcha)

Khi bị tấn công từ IP trong nước (cùng quốc gia với khách hàng), bạn không thể chặn quốc gia được. Thay vào đó, hãy bật Managed Challenge để Cloudflare yêu cầu visitor xác minh trước khi vào website.

Bạn cũng có thể cấu hình Challenge Passage trong Security → Settings để cho phép IP đã xác minh bỏ qua challenge trong một khoảng thời gian (ví dụ: 1 tuần).

Tips: Khi nào dùng gì?

- Bình thường: Security Level = Medium hoặc High, bật Bot Fight Mode.

- Đang bị tấn công nhẹ: Nâng Security Level lên High, thêm WAF rules chặn IP/quốc gia.

- Đang bị tấn công nặng: Bật Under Attack Mode, đồng thời chặn quốc gia nguồn tấn công.

- Sau khi hết tấn công: Tắt Under Attack Mode, giữ Security Level ở High một thời gian rồi hạ về Medium.

Dù chỉ dùng gói miễn phí, Cloudflare đã cung cấp đủ công cụ để bạn xử lý hầu hết các cuộc tấn công DDoS phổ biến. Tuy nhiên, nếu bạn là doanh nghiệp lớn và cần bảo vệ nâng cao hơn, hãy cân nhắc nâng cấp lên gói Pro hoặc Business của Cloudflare.

Có thể bạn cần xem thêm

- Cloudflare Rules - Page Rules, Redirect Rules và Transform Rules

- Cloudflare WAF - Bảo vệ website khỏi tấn công

- CloudFlare là gì? Cách kết nối CloudFlare với Website

- Firewall nâng cao trên Linux VPS - UFW và firewalld cho production

- Tăng cường bảo mật Kernel và Network trên Linux VPS - sysctl, AppArmor và SELinux

- Hướng dẫn tối ưu WordPress với WP Rocket, Cloudflare APO và Cache Rules

Về tác giả

Thạch Phạm

Đồng sáng lập và Giám đốc điều hành của AZDIGI. Có hơn 15 năm kinh nghiệm trong phổ biến kiến thức liên quan đến WordPress tại thachpham.com, phát triển website và phát triển hệ thống.