Server chạy ổn không có nghĩa là server an toàn. Nhiều vụ hack xảy ra âm thầm hàng tuần, hàng tháng trước khi bị phát hiện, đơn giản vì không ai theo dõi log và không có hệ thống cảnh báo.

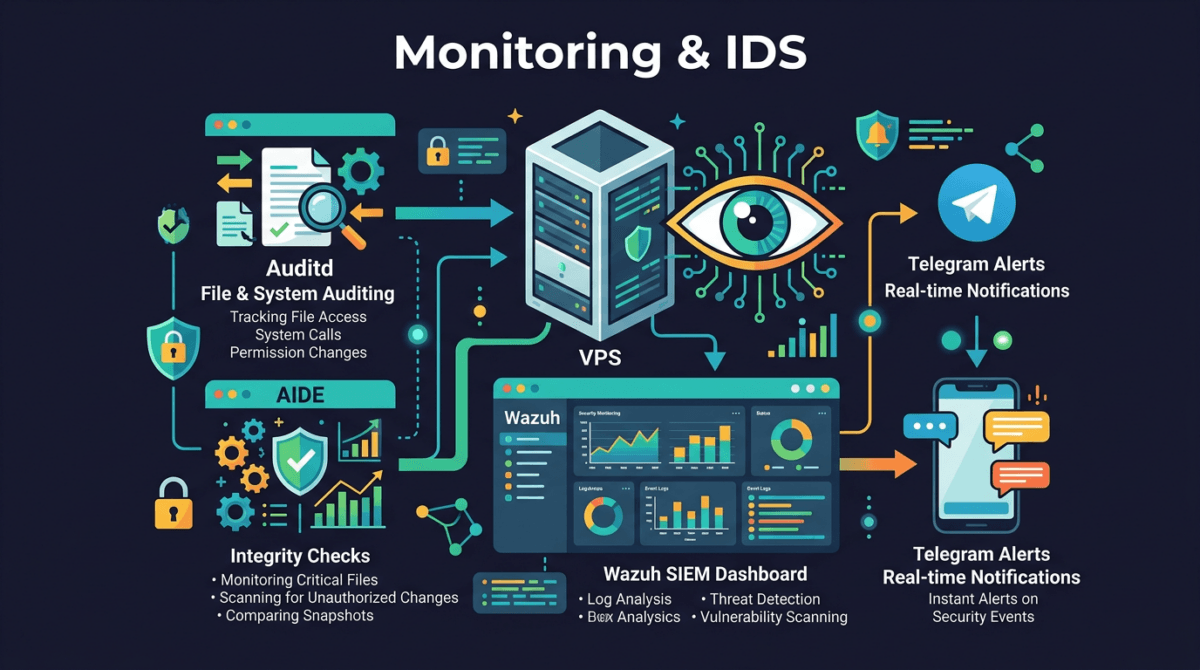

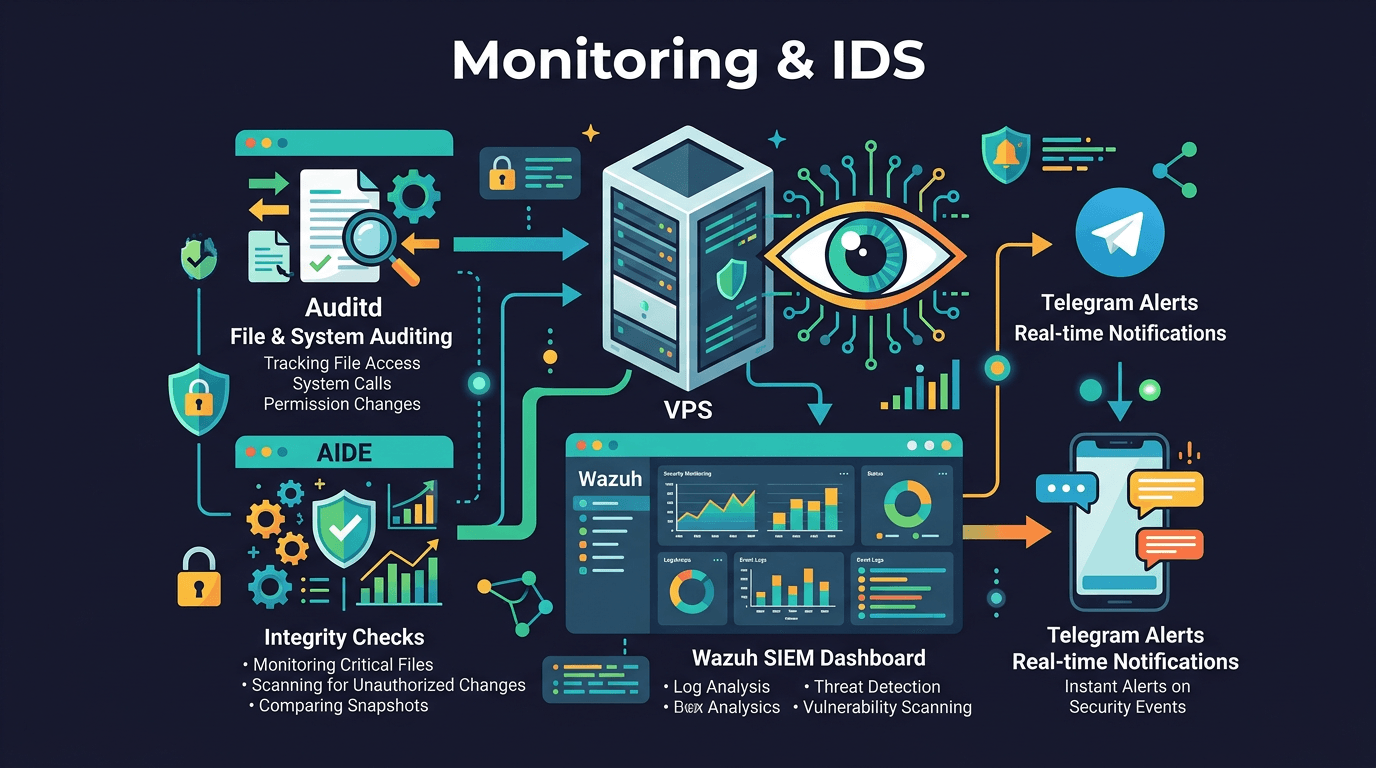

Bài này mình sẽ hướng dẫn bạn thiết lập hệ thống logging, monitoring và phát hiện xâm nhập (IDS) trên Linux VPS. Từ những tool đơn giản như auditd, AIDE cho đến giải pháp SIEM như Wazuh, kết hợp với script tự động gửi cảnh báo qua Telegram.

Tại sao logging và monitoring quan trọng?

Trước khi đi vào cài đặt, mình muốn bạn hiểu rõ tại sao việc này không thể bỏ qua:

- Phát hiện xâm nhập sớm: Khi attacker vào được server, họ thường thay đổi file cấu hình, tạo user mới, cài backdoor. Nếu bạn monitor những thay đổi này, bạn sẽ biết ngay thay vì phát hiện sau vài tháng khi server đã bị dùng để gửi spam hoặc đào coin.

- Forensics (điều tra sự cố): Khi có sự cố xảy ra, log là bằng chứng duy nhất giúp bạn truy ra chuyện gì đã xảy ra, ai làm, lúc nào, bằng cách nào. Không có log thì coi như mù.

- Compliance: Nếu bạn chạy dịch vụ liên quan đến dữ liệu người dùng, nhiều tiêu chuẩn bảo mật (PCI-DSS, ISO 27001, SOC 2) yêu cầu phải có hệ thống audit log đầy đủ.

- Chủ động thay vì bị động: Không monitoring giống như lái xe ban đêm mà tắt đèn pha. Có thể chưa đâm vào gì, nhưng khi đâm thì đã quá muộn.

auditd: Theo dõi mọi hoạt động trên hệ thống

auditd là Linux Audit Framework, được tích hợp sẵn trong kernel Linux. Nó có thể ghi lại gần như mọi hoạt động trên hệ thống: ai đọc/ghi file nào, chạy lệnh gì, thay đổi quyền ra sao. Đây là công cụ audit mạnh nhất trên Linux mà không cần cài thêm gì phức tạp.

Cài đặt auditd

Ubuntu/Debian:

sudo apt install auditd audispd-plugins -yCentOS/AlmaLinux/Rocky:

sudo dnf install audit -yKhởi động và bật khởi động cùng hệ thống:

sudo systemctl enable --now auditdCấu hình audit rules

Audit rules định nghĩa bạn muốn theo dõi những gì. Rules được lưu trong thư mục /etc/audit/rules.d/. Mình sẽ tạo file riêng để dễ quản lý:

sudo nano /etc/audit/rules.d/custom.rulesThêm các rules sau:

# === Theo dõi thay đổi file quan trọng ===

# File user/password — phát hiện tạo user mới, đổi password

-w /etc/passwd -p wa -k identity_changes

-w /etc/shadow -p wa -k identity_changes

-w /etc/group -p wa -k identity_changes

-w /etc/gshadow -p wa -k identity_changes

# File SSH config — phát hiện thay đổi cấu hình SSH

-w /etc/ssh/sshd_config -p wa -k sshd_config

# Thư mục cron — phát hiện cài cron job lạ

-w /etc/crontab -p wa -k cron_changes

-w /etc/cron.d/ -p wa -k cron_changes

-w /var/spool/cron/ -p wa -k cron_changes

# Sudoers — phát hiện leo thang đặc quyền

-w /etc/sudoers -p wa -k sudoers_changes

-w /etc/sudoers.d/ -p wa -k sudoers_changes

# === Theo dõi command execution ===

# Ghi lại tất cả lệnh được thực thi (64-bit)

-a exit,always -F arch=b64 -S execve -k command_exec

# Ghi lại tất cả lệnh được thực thi (32-bit)

-a exit,always -F arch=b32 -S execve -k command_exec

# === Theo dõi network connections ===

-a exit,always -F arch=b64 -S connect -k network_connect

# === Theo dõi kernel module loading ===

-a exit,always -F arch=b64 -S init_module -S finit_module -k module_loadGiải thích cú pháp: -w = watch file/thư mục, -p wa = theo dõi write và attribute change, -k = gắn key (nhãn) để dễ tìm kiếm sau này. -a exit,always = ghi log mỗi khi syscall kết thúc, -S = syscall cần theo dõi.

Load rules mới:

sudo augenrules --loadKiểm tra rules đã được apply:

sudo auditctl -lTìm kiếm và phân tích audit log

Log của auditd nằm tại /var/log/audit/audit.log. Đọc trực tiếp file này rất khó hiểu, nên bạn sẽ dùng 2 tool đi kèm:

ausearch – Tìm kiếm log theo điều kiện:

# Tìm thay đổi file passwd trong 24h qua

sudo ausearch -k identity_changes -ts recent

# Tìm các lệnh được chạy bởi user cụ thể

sudo ausearch -k command_exec -ui 1000

# Tìm sự kiện trong khoảng thời gian

sudo ausearch -k sshd_config -ts 03/15/2026 -te 03/16/2026

# Tìm login thất bại

sudo ausearch -m USER_LOGIN --success noaureport – Báo cáo tổng hợp:

# Tổng quan các sự kiện

sudo aureport --summary

# Báo cáo xác thực (login thành công/thất bại)

sudo aureport -au

# Báo cáo file bị thay đổi

sudo aureport -f

# Báo cáo các lệnh đã chạy

sudo aureport -x --summary

# Báo cáo các sự kiện thất bại

sudo aureport --failedLưu ý về performance: Rule -S execve sẽ ghi log TẤT CẢ command trên hệ thống, file log sẽ phình rất nhanh. Trên production server bận, bạn nên cân nhắc chỉ theo dõi lệnh từ các user cụ thể (thêm -F auid>=1000 để chỉ track user thật, bỏ qua system processes) hoặc tăng kích thước log rotation trong /etc/audit/auditd.conf.

AIDE: Phát hiện file bị thay đổi trái phép

AIDE (Advanced Phát hiện xâm nhập Environment) là một toàn vẹn tập tin checker. Nó tạo một “snapshot” (database) của tất cả file quan trọng trên hệ thống, rồi so sánh định kỳ để phát hiện bất kỳ thay đổi nào. Nếu attacker sửa file binary, thêm backdoor vào script, hay thay đổi cấu hình, AIDE sẽ báo ngay.

Cài đặt AIDE

Ubuntu/Debian:

sudo apt install aide -yCentOS/AlmaLinux/Rocky:

sudo dnf install aide -yKhởi tạo database ban đầu

Bước đầu tiên là tạo database chứa trạng thái “sạch” của hệ thống. Quá trình này mất vài phút tùy số lượng file:

Ubuntu/Debian:

sudo aideinitCentOS/AlmaLinux/Rocky:

sudo aide --init

sudo cp /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gzHãy chạy lệnh init này trên server sạch, ngay sau khi cài đặt và cấu hình xong. Nếu server đã bị hack rồi mới chạy init thì database sẽ chứa cả file của attacker, AIDE sẽ coi đó là “bình thường”.

Kiểm tra thay đổi

Chạy lệnh check để so sánh trạng thái hiện tại với database:

sudo aide --checkNếu không có thay đổi, output sẽ hiện “AIDE found NO differences”. Nếu có thay đổi, bạn sẽ thấy chi tiết file nào bị sửa, thêm, hoặc xóa:

# Output mẫu khi phát hiện thay đổi

AIDE found differences between database and filesystem!!

Summary:

Total number of entries: 45892

Added entries: 2

Removed entries: 0

Changed entries: 3

---

Added entries:

f++++++++++++++++: /usr/local/bin/backdoor.sh

f++++++++++++++++: /tmp/.hidden/reverse_shell

Changed entries:

File: /etc/passwd

Size : 1832 | 1891

Mtime : 2026-03-10 08:00:12 | 2026-03-15 02:14:33Sau khi review xong, nếu các thay đổi là hợp lệ (do bạn cập nhật phần mềm, sửa config), cập nhật database:

sudo aide --update

# Trên Ubuntu/Debian

sudo cp /var/lib/aide/aide.db.new /var/lib/aide/aide.db

# Trên CentOS/AlmaLinux/Rocky

sudo cp /var/lib/aide/aide.db.new.gz /var/lib/aide/aide.db.gzTự động kiểm tra hàng ngày với cron

Chạy AIDE check thủ công mỗi ngày thì không ai làm. Mình sẽ thiết lập cron job để tự động check và gửi email nếu phát hiện thay đổi:

sudo nano /etc/cron.daily/aide-checkNội dung script:

#!/bin/bash

# AIDE daily integrity check

MAILTO="admin@example.com"

LOGFILE="/var/log/aide/aide-check-$(date +%Y%m%d).log"

mkdir -p /var/log/aide

# Chạy AIDE check

/usr/bin/aide --check > "$LOGFILE" 2>&1

RESULT=$?

# Nếu có thay đổi (exit code != 0), gửi email

if [ $RESULT -ne 0 ]; then

SUBJECT="[AIDE ALERT] File integrity changes detected on $(hostname)"

mail -s "$SUBJECT" "$MAILTO" < "$LOGFILE"

fi

# Xóa log cũ hơn 30 ngày

find /var/log/aide -name "aide-check-*.log" -mtime +30 -deletesudo chmod +x /etc/cron.daily/aide-checkĐể gửi email, bạn cần cài mailutils (Ubuntu/Debian) hoặc mailx (CentOS/Rocky) và cấu hình SMTP. Nếu chưa setup email, phần sau mình sẽ hướng dẫn gửi alert qua Telegram thay thế.

Wazuh: Giải pháp SIEM mã nguồn mở

Nếu auditd và AIDE là những công cụ đơn lẻ, thì Wazuh là giải pháp "all-in-one". Wazuh là một nền tảng SIEM (Security Information and Event Management) mã nguồn mở, cung cấp:

- Log analysis: Thu thập và phân tích log từ nhiều nguồn

- Toàn vẹn tập tin monitoring: Tương tự AIDE nhưng tích hợp sẵn

- Intrusion detection: Phát hiện xâm nhập dựa trên rules

- Vulnerability detection: Quét lỗ hổng bảo mật

- Dashboard web: Giao diện trực quan để xem toàn bộ

- Agent-based: Cài agent trên mỗi server, tập trung dữ liệu về 1 nơi

Kiến trúc Wazuh

Wazuh gồm 3 thành phần chính:

- Wazuh Server: Nhận và phân tích dữ liệu từ các agent

- Wazuh Indexer: Lưu trữ và index dữ liệu (dựa trên OpenSearch)

- Wazuh Dashboard: Giao diện web để xem báo cáo, alert

Trên các server cần giám sát, bạn cài Wazuh Agent để thu thập log và gửi về server trung tâm.

Cài đặt Wazuh bằng Docker

Cách nhanh nhất để dựng Wazuh là dùng Docker. Bạn cần server có ít nhất 4GB RAM (khuyến nghị 8GB):

# Clone repo docker deployment

git clone https://github.com/wazuh/wazuh-docker.git -b v4.9.2

cd wazuh-docker/single-node

# Generate SSL certificates

docker compose -f generate-indexer-certs.yml run --rm generator

# Khởi động Wazuh

docker compose up -dSau khi khởi động xong, truy cập dashboard tại https://your-server-ip:443. Thông tin đăng nhập mặc định:

- Username:

admin - Password:

SecretPassword

Đổi password ngay sau khi đăng nhập lần đầu. Tham khảo tài liệu chính thức tại documentation.wazuh.com để cấu hình chi tiết hơn.

Cài Wazuh Agent trên VPS cần giám sát

Trên mỗi VPS bạn muốn monitor, cài Wazuh agent và trỏ về Wazuh server:

Ubuntu/Debian:

# Thêm repo Wazuh

curl -s https://packages.wazuh.com/key/GPG-KEY-WAZUH | gpg --dearmor | \

sudo tee /usr/share/keyrings/wazuh.gpg > /dev/null

echo "deb [signed-by=/usr/share/keyrings/wazuh.gpg] https://packages.wazuh.com/4.x/apt/ stable main" | \

sudo tee /etc/apt/sources.list.d/wazuh.list

sudo apt update

sudo WAZUH_MANAGER="wazuh-server-ip" apt install wazuh-agent -y

sudo systemctl enable --now wazuh-agentCentOS/AlmaLinux/Rocky:

# Thêm repo Wazuh

sudo rpm --import https://packages.wazuh.com/key/GPG-KEY-WAZUH

cat <

sudo WAZUH_MANAGER="wazuh-server-ip" dnf install wazuh-agent -y

sudo systemctl enable --now wazuh-agent

Thay wazuh-server-ip bằng IP thật của Wazuh server. Sau khi agent kết nối, bạn sẽ thấy nó xuất hiện trên dashboard.

Wazuh khá nặng và phức tạp, phù hợp hơn khi bạn quản lý từ 3-5 server trở lên. Nếu chỉ có 1-2 VPS, auditd + AIDE + script monitoring (phần dưới) là đủ rồi.

Gửi cảnh báo qua Telegram

Email alert thì hay nhưng ai mà check email liên tục. Telegram thì khác, tin nhắn đến là thấy ngay trên điện thoại. Mình sẽ viết script gửi cảnh báo qua Telegram Bot API.

Tạo Telegram Bot

Nếu bạn chưa có bot, tạo nhanh qua @BotFather trên Telegram:

- Mở Telegram, tìm

@BotFather - Gửi

/newbot, đặt tên và username cho bot - Lưu lại API Token được cấp

- Gửi tin nhắn bất kỳ cho bot, rồi truy cập

https://api.telegram.org/bot<TOKEN>/getUpdatesđể lấy Chat ID của bạn

Script gửi alert

Tạo script tiện ích để các tool khác có thể gọi khi cần gửi cảnh báo:

sudo nano /usr/local/bin/telegram-alert.sh#!/bin/bash

# Gửi cảnh báo qua Telegram Bot API

# Usage: telegram-alert.sh "Nội dung cảnh báo"

BOT_TOKEN="YOUR_BOT_TOKEN_HERE"

CHAT_ID="YOUR_CHAT_ID_HERE"

MESSAGE="🚨 *Alert from $(hostname)*

─────────────

$1

─────────────

🕐 $(date '+%Y-%m-%d %H:%M:%S')"

curl -s -X POST "https://api.telegram.org/bot${BOT_TOKEN}/sendMessage" \

-d chat_id="${CHAT_ID}" \

-d text="${MESSAGE}" \

-d parse_mode="Markdown" \

> /dev/null 2>&1sudo chmod +x /usr/local/bin/telegram-alert.shTest thử:

telegram-alert.sh "Test alert - Server monitoring is working!"Giờ bạn có thể tích hợp script này vào bất kỳ đâu. Ví dụ sửa lại AIDE cron check để gửi alert qua Telegram thay vì email:

#!/bin/bash

# AIDE daily check với Telegram alert

LOGFILE="/var/log/aide/aide-check-$(date +%Y%m%d).log"

mkdir -p /var/log/aide

/usr/bin/aide --check > "$LOGFILE" 2>&1

RESULT=$?

if [ $RESULT -ne 0 ]; then

CHANGES=$(grep -c "Changed entries:" "$LOGFILE")

ADDED=$(grep -c "Added entries:" "$LOGFILE")

/usr/local/bin/telegram-alert.sh "⚠️ AIDE detected file changes!

Changed: ${CHANGES}

Added: ${ADDED}

Check log: $LOGFILE"

fi

find /var/log/aide -name "aide-check-*.log" -mtime +30 -deleteScript monitoring tổng hợp

Ngoài AIDE và auditd, mình sẽ viết thêm một script monitoring đơn giản nhưng hữu ích. Script này kiểm tra 3 thứ: SSH brute-force, disk usage, và trạng thái service quan trọng.

sudo nano /usr/local/bin/server-monitor.sh#!/bin/bash

# Simple server monitoring script

# Chạy qua cron mỗi 15-30 phút

ALERT_CMD="/usr/local/bin/telegram-alert.sh"

HOSTNAME=$(hostname)

ALERTS=""

# ============================

# 1. Check SSH brute-force

# ============================

# Đếm số lần login thất bại trong 30 phút qua

FAILED_SSH=$(journalctl -u sshd --since "30 minutes ago" --no-pager 2>/dev/null | \

grep -c "Failed password")

if [ "$FAILED_SSH" -gt 20 ]; then

TOP_IPS=$(journalctl -u sshd --since "30 minutes ago" --no-pager 2>/dev/null | \

grep "Failed password" | grep -oP '\d+\.\d+\.\d+\.\d+' | \

sort | uniq -c | sort -rn | head -3)

ALERTS="${ALERTS}🔐 SSH Brute-force: ${FAILED_SSH} failed attempts in 30min\nTop IPs:\n${TOP_IPS}\n\n"

fi

# ============================

# 2. Check disk usage

# ============================

DISK_USAGE=$(df -h / | awk 'NR==2 {print $5}' | tr -d '%')

if [ "$DISK_USAGE" -gt 85 ]; then

DISK_INFO=$(df -h / | awk 'NR==2 {printf "%s used of %s", $3, $2}')

ALERTS="${ALERTS}💾 Disk usage critical: ${DISK_USAGE}% (${DISK_INFO})\n\n"

fi

# ============================

# 3. Check critical services

# ============================

SERVICES="sshd nginx" # Thêm service bạn cần monitor

for SVC in $SERVICES; do

if systemctl is-active --quiet "$SVC" 2>/dev/null; then

: # Service đang chạy, OK

else

# Kiểm tra service có tồn tại không

if systemctl list-unit-files | grep -q "^${SVC}"; then

ALERTS="${ALERTS}⚠️ Service DOWN: ${SVC}\n\n"

fi

fi

done

# ============================

# 4. Check load average

# ============================

LOAD=$(awk '{print $1}' /proc/loadavg)

CPU_COUNT=$(nproc)

# Alert nếu load > 2x số CPU

THRESHOLD=$(echo "$CPU_COUNT * 2" | bc)

HIGH_LOAD=$(echo "$LOAD > $THRESHOLD" | bc 2>/dev/null)

if [ "$HIGH_LOAD" = "1" ]; then

ALERTS="${ALERTS}📈 High load average: ${LOAD} (${CPU_COUNT} CPUs)\n\n"

fi

# ============================

# 5. Check RAM usage

# ============================

RAM_USAGE=$(free | awk '/Mem:/ {printf "%.0f", $3/$2 * 100}')

if [ "$RAM_USAGE" -gt 90 ]; then

RAM_INFO=$(free -h | awk '/Mem:/ {printf "%s used of %s", $3, $2}')

ALERTS="${ALERTS}🧠 RAM usage high: ${RAM_USAGE}% (${RAM_INFO})\n\n"

fi

# ============================

# Gửi alert nếu có vấn đề

# ============================

if [ -n "$ALERTS" ]; then

$ALERT_CMD "$(echo -e "$ALERTS")"

fisudo chmod +x /usr/local/bin/server-monitor.shThêm vào cron để chạy mỗi 15 phút:

sudo crontab -e*/15 * * * * /usr/local/bin/server-monitor.shBạn có thể tùy chỉnh script này theo nhu cầu: thêm check cho MySQL/PostgreSQL, kiểm tra SSL certificate sắp hết hạn, check port có đang mở không, v.v.

logwatch: Báo cáo log tự động hàng ngày

logwatch là tool phân tích log và tạo báo cáo tổng hợp. Thay vì phải đọc hàng nghìn dòng log, logwatch sẽ tóm tắt những gì quan trọng và gửi qua email mỗi ngày.

Cài đặt

Ubuntu/Debian:

sudo apt install logwatch -yCentOS/AlmaLinux/Rocky:

sudo dnf install logwatch -yCấu hình

Tạo file cấu hình override:

sudo nano /etc/logwatch/conf/logwatch.conf# Mức độ chi tiết: Low (0), Med (5), High (10)

Detail = Med

# Gửi qua email

MailTo = admin@example.com

MailFrom = logwatch@your-server.com

# Phạm vi log: Yesterday, Today, All

Range = Yesterday

# Output format: text hoặc html

Format = text

# Các service cần báo cáo

Service = AllChạy thử để xem báo cáo:

# Xem trên terminal

sudo logwatch --output stdout --range today --detail Med

# Gửi qua email

sudo logwatch --mailto admin@example.com --range yesterdayLogwatch tự động tạo cron job khi cài đặt (thường nằm trong /etc/cron.daily/), nên bạn không cần setup thêm. Mỗi ngày bạn sẽ nhận được email tóm tắt: bao nhiêu lần SSH login thành công/thất bại, dung lượng disk, service nào bị restart, v.v.

Nếu muốn gửi báo cáo logwatch qua Telegram thay vì email, bạn có thể dùng pipe: sudo logwatch --output stdout --range yesterday | /usr/local/bin/telegram-alert.sh "$(cat)". Tuy nhiên lưu ý Telegram có giới hạn 4096 ký tự mỗi tin nhắn, nên với report dài bạn nên cắt bớt hoặc gửi file.

Centralized logging với rsyslog

Khi bạn có nhiều server, việc SSH vào từng máy để đọc log là không thực tế. Centralized logging giúp gom log từ tất cả server về một nơi duy nhất để phân tích.

rsyslog được cài sẵn trên hầu hết các distro Linux và hỗ trợ forward log đến server khác qua mạng.

Cấu hình trên log server (máy nhận log)

Mở file cấu hình rsyslog:

sudo nano /etc/rsyslog.confBỏ comment các dòng sau để bật nhận log qua TCP port 514:

# Provides TCP syslog reception

module(load="imtcp")

input(type="imtcp" port="514")Thêm template để phân log theo hostname (mỗi server một thư mục riêng):

# Template tách log theo hostname

template(name="RemoteLogs" type="string"

string="/var/log/remote/%HOSTNAME%/%PROGRAMNAME%.log")

# Log từ remote host lưu vào thư mục riêng

if $fromhost-ip != '127.0.0.1' then {

action(type="omfile" dynaFile="RemoteLogs")

stop

}sudo systemctl restart rsyslogMở firewall cho port 514 TCP:

# UFW (Ubuntu/Debian)

sudo ufw allow 514/tcp

# firewalld (CentOS/Rocky)

sudo firewall-cmd --permanent --add-port=514/tcp

sudo firewall-cmd --reloadCấu hình trên client (máy gửi log)

Trên mỗi VPS cần gửi log, thêm vào cuối file /etc/rsyslog.conf:

# Forward tất cả log đến log server qua TCP

*.* @@log-server-ip:514Dấu @@ là TCP, dấu @ là UDP. Luôn dùng TCP (@@) vì đáng tin cậy hơn, đảm bảo log không bị mất.

sudo systemctl restart rsyslogTest bằng cách gửi log thử:

# Trên client

logger "Test centralized logging from $(hostname)"

# Trên log server, kiểm tra

ls /var/log/remote/Bảo mật centralized logging: Trong production, bạn nên mã hóa kết nối rsyslog bằng TLS (rsyslog hỗ trợ sẵn module imtcp với TLS), giới hạn IP được phép gửi log bằng firewall, và chỉ cho phép truy cập log server qua VPN hoặc mạng nội bộ.

Tổng kết

Mình tóm tắt lại các tool và khi nào nên dùng:

| Tool | Chức năng | Khi nào dùng |

|---|---|---|

| auditd | Audit syscall, file access, command execution | Mọi server, bật mặc định |

| AIDE | Toàn vẹn tập tin checking | Mọi server, chạy daily |

| Wazuh | SIEM all-in-one | Từ 3-5 server trở lên |

| logwatch | Daily log summary | Mọi server, nhận báo cáo hàng ngày |

| rsyslog | Centralized logging | Nhiều server, gom log về 1 nơi |

| Monitoring script | Check SSH, disk, services | Mọi server, chạy mỗi 15 phút |

Với 1-2 VPS, combo auditd + AIDE + monitoring script + Telegram alert là đủ tốt. Khi quy mô tăng lên, bạn nên xem xét Wazuh hoặc các giải pháp SIEM tương tự (Graylog, ELK Stack) để quản lý tập trung.

Nhớ rằng: tool chỉ là tool. Điều quan trọng nhất là bạn thực sự đọc log và phản ứng khi có cảnh báo. Một hệ thống alert tốt nhất cũng vô nghĩa nếu bạn ignore mọi notification.

Checkpoint

Đến đây bạn đã có hệ thống monitoring khá hoàn chỉnh. Checklist những gì cần kiểm tra:

- ☑️ auditd đang chạy và có custom rules theo dõi file quan trọng

- ☑️ AIDE database đã khởi tạo và cron check chạy hàng ngày

- ☑️ Script Telegram alert hoạt động, test gửi tin nhắn OK

- ☑️ Monitoring script chạy qua cron mỗi 15 phút

- ☑️ logwatch cài và gửi báo cáo hàng ngày

- ☑️ (Nếu nhiều server) rsyslog forward log về server trung tâm

- ☑️ (Nếu cần SIEM) Wazuh server và agent đã kết nối

Có thể bạn cần xem thêm

- Backup và phục hồi sự cố cho VPS Linux - Kế hoạch toàn diện

- Lynis - Tự kiểm tra bảo mật Linux VPS

- Tạo Bot cảnh báo đăng nhập SSH qua Telegram

- Checklist bảo mật VPS Linux - 15 bước thiết yếu

- Cập nhật hệ thống tự động trên Linux VPS - unattended-upgrades và dnf-automatic

- Đọc log hệ thống trên Linux VPS - journalctl và /var/log

Về tác giả

Trần Thắng

Chuyên gia tại AZDIGI với nhiều năm kinh nghiệm trong lĩnh vực web hosting và quản trị hệ thống.