Ở các bài trước, mình đã hướng dẫn bạn thêm các DNS record cơ bản như A, AAAA, CNAME, MX, TXT. Nhưng Cloudflare còn có những tính năng DNS nâng cao khá hay mà không phải ai cũng biết. Trong bài này, mình sẽ đi sâu vào hai tính năng quan trọng nhất: CNAME Flattening và DNSSEC, cùng với một số loại DNS record ít gặp hơn.

CNAME Flattening là gì?

Theo chuẩn DNS (RFC 1034), bạn không được phép tạo CNAME record tại root domain (hay còn gọi là apex domain, ví dụ example.com). Lý do là CNAME không thể tồn tại cùng với các record khác như SOA hay NS, mà root domain bắt buộc phải có những record đó.

Vấn đề là nhiều dịch vụ hosting và CDN hiện nay chỉ cung cấp cho bạn một hostname để trỏ về, chứ không phải IP tĩnh. Ví dụ:

- Vercel:

cname.vercel-dns.com - Netlify:

apex-loadbalancer.netlify.com - AWS S3/CloudFront: một hostname dài dạng

d1234.cloudfront.net - GitHub Pages:

username.github.io

Nếu dùng DNS thông thường, bạn chỉ có thể tạo CNAME cho www.example.com trỏ về các hostname này, còn example.com (root) thì phải dùng A record với IP cụ thể. Mà nhiều dịch vụ lại không cung cấp IP tĩnh, hoặc IP có thể thay đổi bất kỳ lúc nào.

CNAME Flattening là cách Cloudflare giải quyết vấn đề này. Khi bạn tạo một CNAME record tại root domain trên Cloudflare, thay vì trả về CNAME response (vi phạm chuẩn), Cloudflare sẽ tự động resolve hostname đích thành IP và trả về dưới dạng A/AAAA record. Quá trình này diễn ra hoàn toàn tự động và trong suốt với client.

Nói đơn giản: bạn cứ tạo CNAME tại root domain như bình thường, Cloudflare lo phần còn lại.

Khi nào cần CNAME Flattening?

Bạn sẽ cần tính năng này khi muốn trỏ root domain (example.com) về một dịch vụ mà chỉ cung cấp hostname, không có IP tĩnh. Các trường hợp phổ biến:

- Deploy website trên Vercel, Netlify, Render

- Hosting tĩnh trên AWS S3 + CloudFront

- Dùng load balancer của cloud provider (AWS ELB, GCP LB)

- GitHub Pages với custom domain

Cách hoạt động trên Cloudflare

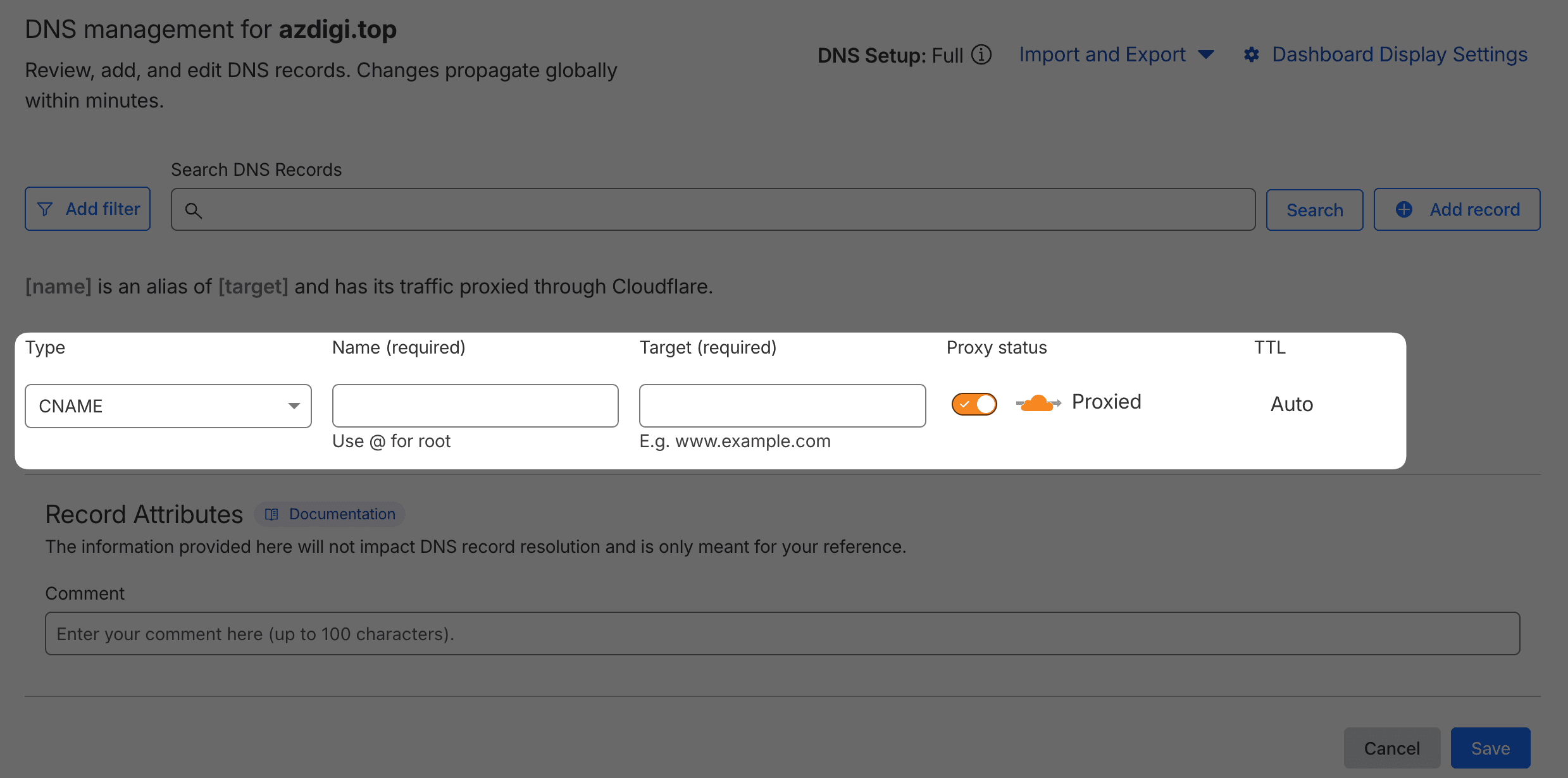

Tin vui là CNAME Flattening được bật mặc định cho root domain trên Cloudflare. Bạn không cần cấu hình gì thêm. Chỉ cần vào DNS → Records, thêm một CNAME record với Name là @ và Target là hostname của dịch vụ.

Cloudflare cũng cho phép bạn mở rộng CNAME Flattening cho tất cả CNAME record (không chỉ root). Vào DNS → Settings, tìm mục CNAME Flattening và chọn Flatten all CNAME records. Tuy nhiên, hầu hết trường hợp bạn chỉ cần giữ mặc định (Flatten at root) là đủ.

Lưu ý: CNAME Flattening chỉ ảnh hưởng đến cách Cloudflare trả DNS response. Nó không thay đổi gì trong cấu hình dashboard của bạn. Record vẫn hiển thị là CNAME, nhưng khi query DNS thực tế thì client sẽ nhận được A/AAAA record.

DNSSEC là gì?

DNS từ khi ra đời vốn không có cơ chế xác thực. Nghĩa là khi máy tính của bạn hỏi “IP của example.com là gì?”, nó tin tưởng hoàn toàn vào câu trả lời nhận được mà không có cách nào kiểm chứng câu trả lời đó có đúng không, hay đã bị ai đó sửa đổi trên đường truyền.

Kiểu tấn công phổ biến nhất nhắm vào điểm yếu này gọi là DNS spoofing (hay DNS cache poisoning). Kẻ tấn công chèn các DNS record giả vào cache của resolver, khiến người dùng bị điều hướng sang server giả mạo mà không hề hay biết.

DNSSEC (Domain Name System Security Extensions) giải quyết vấn đề này bằng cách thêm chữ ký số (digital signature) vào các DNS record. Khi DNSSEC được bật, mỗi DNS response sẽ đi kèm một chữ ký mà resolver có thể dùng để xác minh dữ liệu đó thực sự đến từ nameserver gốc và chưa bị thay đổi.

Cơ chế hoạt động dựa trên chuỗi tin cậy (chain of trust) từ root DNS server xuống đến domain của bạn. Mỗi cấp ký xác nhận cho cấp bên dưới, tạo thành một chuỗi không thể giả mạo.

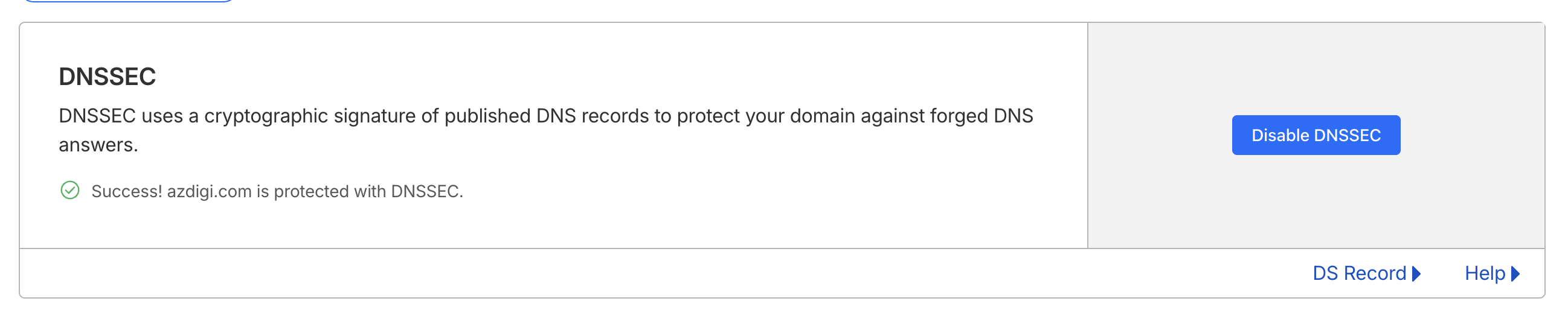

Bật DNSSEC trên Cloudflare

Việc bật DNSSEC trên Cloudflare khá đơn giản vì Cloudflare xử lý phần phức tạp nhất (ký các record). Bạn chỉ cần thêm DS record vào registrar. Các bước cụ thể:

- Vào DNS → Settings, kéo xuống phần DNSSEC

- Nhấn Enable DNSSEC

- Cloudflare sẽ hiển thị thông tin DS record bao gồm: Key Tag, Algorithm, Digest Type, và Digest

- Copy các thông tin này và thêm DS record vào registrar (nơi bạn mua domain)

- Chờ propagation (thường mất vài phút đến vài giờ)

Cách thêm DS record sẽ khác nhau tùy registrar. Một số registrar phổ biến và hỗ trợ tốt:

- Cloudflare Registrar: tự động, không cần làm gì thêm

- Google Domains / Squarespace: vào DNS settings, thêm DS record

- Namecheap: Advanced DNS → DNSSEC, nhập DS record

- GoDaddy: DNS Management → DS Records

Mẹo: Nếu bạn dùng Cloudflare Registrar (mua domain trực tiếp từ Cloudflare), DNSSEC sẽ được bật hoàn toàn tự động mà không cần thao tác thêm DS record thủ công.

Lưu ý quan trọng khi chuyển nameserver

⚠️ Cực kỳ quan trọng: Nếu domain của bạn đang bật DNSSEC ở DNS provider cũ và bạn muốn chuyển nameserver sang Cloudflare, bạn PHẢI tắt DNSSEC và xóa DS record tại registrar trước. Nếu không, domain sẽ không resolve được vì DS record cũ không khớp với key mới của Cloudflare. Thứ tự đúng: tắt DNSSEC → chờ propagation → đổi NS sang Cloudflare → bật lại DNSSEC trên Cloudflare → thêm DS record mới.

Kiểm tra DNSSEC

Sau khi bật DNSSEC và DS record đã propagate, bạn có thể kiểm tra bằng vài cách:

Dùng dig:

dig +dnssec example.comNếu DNSSEC hoạt động, bạn sẽ thấy flag ad (Authenticated Data) trong phần header của response, cùng với RRSIG record đi kèm.

Kiểm tra DS record tại registrar:

dig DS example.com +shortDùng công cụ online:

- dnsviz.net, hiển thị trực quan chuỗi tin cậy DNSSEC, rất hữu ích để debug khi có vấn đề

- DNSSEC Analyzer của Verisign, kiểm tra chi tiết từng bước trong chain of trust

Các loại DNS record nâng cao khác

Ngoài các record cơ bản, Cloudflare còn hỗ trợ một số loại record ít phổ biến hơn nhưng vẫn hữu ích trong các trường hợp cụ thể.

SRV record

SRV (Service) record chỉ định server nào cung cấp một dịch vụ cụ thể, kèm theo port và priority. Không giống A record chỉ trỏ domain về IP, SRV record còn chứa thông tin về giao thức và cổng.

Khi nào cần SRV record:

- Cấu hình Microsoft 365 (Skype for Business, Teams)

- Chạy Minecraft server với custom port

- Cấu hình SIP/VoIP

- Autodiscover cho email client (CalDAV, CardDAV)

Ví dụ format SRV record:

_minecraft._tcp.example.com. 3600 IN SRV 0 5 25565 mc.example.com.Trong đó: 0 là priority, 5 là weight, 25565 là port, và mc.example.com là target server.

CAA record

CAA (Certification Authority Authorization) record cho phép bạn chỉ định những Certificate Authority (CA) nào được phép cấp SSL/TLS certificate cho domain của bạn. Đây là một lớp bảo mật bổ sung, ngăn chặn việc CA không được ủy quyền cấp certificate giả.

Ví dụ, nếu bạn chỉ dùng Let’s Encrypt và Cloudflare:

example.com. IN CAA 0 issue "letsencrypt.org"

example.com. IN CAA 0 issue "comodoca.com"

example.com. IN CAA 0 iodef "mailto:admin@example.com"Dòng iodef là để CA gửi thông báo nếu có ai đó cố gắng xin certificate mà bị từ chối.

Lưu ý: Nếu bạn dùng Cloudflare SSL (Universal SSL hoặc Advanced Certificate), Cloudflare sẽ tự quản lý CAA record phù hợp. Bạn chỉ cần thêm CAA record thủ công nếu có yêu cầu đặc biệt hoặc dùng certificate từ CA khác cho origin server.

LOC record

LOC record lưu trữ thông tin vị trí địa lý (tọa độ GPS) của server. Thực tế rất ít khi dùng, chủ yếu mang tính thông tin. Một số trường hợp có thể gặp trong hệ thống mạng lớn hoặc cho mục đích documentation.

Tổng kết

Qua bài này, bạn đã nắm được hai tính năng DNS nâng cao quan trọng nhất trên Cloudflare:

- CNAME Flattening giúp bạn thoải mái dùng CNAME tại root domain mà không vi phạm chuẩn DNS. Tính năng này bật sẵn và hoạt động tự động.

- DNSSEC thêm lớp xác thực cho DNS, chống giả mạo response. Bật trên Cloudflare rồi thêm DS record vào registrar là xong.

- Các record nâng cao như SRV, CAA, LOC phục vụ các nhu cầu cụ thể, không phải site nào cũng cần.

Một điều cần nhớ: nếu bạn đang migrate domain từ DNS provider khác sang Cloudflare và domain đã bật DNSSEC, hãy tắt DNSSEC tại provider cũ trước rồi mới chuyển nameserver. Bỏ qua bước này có thể khiến domain không truy cập được trong thời gian dài.

Có thể bạn cần xem thêm

- Hướng dẫn sử dụng AZDIGI Tools - Bộ công cụ kiểm tra DNS, Network, SSL miễn phí

- Hướng dẫn sử dụng DNS trên CloudFlare

- Lỗi DNS_PROBE_FINISHED_NXDOMAIN: nguyên nhân và cách khắc phục

- Cloudflare Tunnel: Truy cập máy tính ở nhà từ xa không cần mở port

- Cloudflare Rules - Page Rules, Redirect Rules và Transform Rules

- Cloudflare CDN và Caching - Tăng tốc website toàn diện

Về tác giả

Trần Thắng

Chuyên gia tại AZDIGI với nhiều năm kinh nghiệm trong lĩnh vực web hosting và quản trị hệ thống.